Active Directory

監視サービス

EDRやSIEMでは見逃されがちな兆候を的確に捉え、急増するランサムウェア攻撃から貴社のActive Directoryを24時間365日守ります。

- SIEMやEDRでは検知が困難なADへの脅威を検知できる

- 24時間365日専門家の解析からアカウント無効まで任せられる

- 事故発生時にも説明責任を果たせる証跡を残せる

EDRで安心していませんか?

攻撃者はその上、ADを狙っています

課題EDR導入後も残るADという死角への不安

製品の導入を重ねて一定の対策を整えたものの、個別の「継ぎ足し」により全体像が見えづらくなっています。最新の巧妙な攻撃に対し、今の体制が本当に最適か、致命的な「隙間」が残っていないかという不安が拭えません。

原因イベントログ監視で「悪意ある挙動」と「正常な運用」が見分けられない

不安の根本的な原因は、Active Directory(以下、AD)のログ、いわゆるイベントログの性質にあります。ADのログは膨大かつ難解であり、攻撃者が権限を奪おうとする「悪意ある挙動」と、「正常な運用」とを区別することが、極めて困難です。

潜在リスク気付かぬうちにADの管理者権限を奪われ、事業が止まる

管理権限の喪失

ADを支配されることは、全システムやバックアップへのアクセス権を、攻撃者に明け渡すリスクを意味します。

復旧の長期化

権限を掌握された状態で発生した事故は、原因究明やシステム復旧に、多大な時間と労力を要します。

阻害要因自力監視を阻む、物理的・技術的な変改

技術の壁

24時間365日、難解なADログを即座に解析し、攻撃を判別できる専門家が、社内に存在しないケースは少なくありません。

運用の壁

監視精度を高めようとしてログ収集を増やすほど、SIEMなどのコストや解析工数が増大し、本来の業務が立ち行かなくなります。

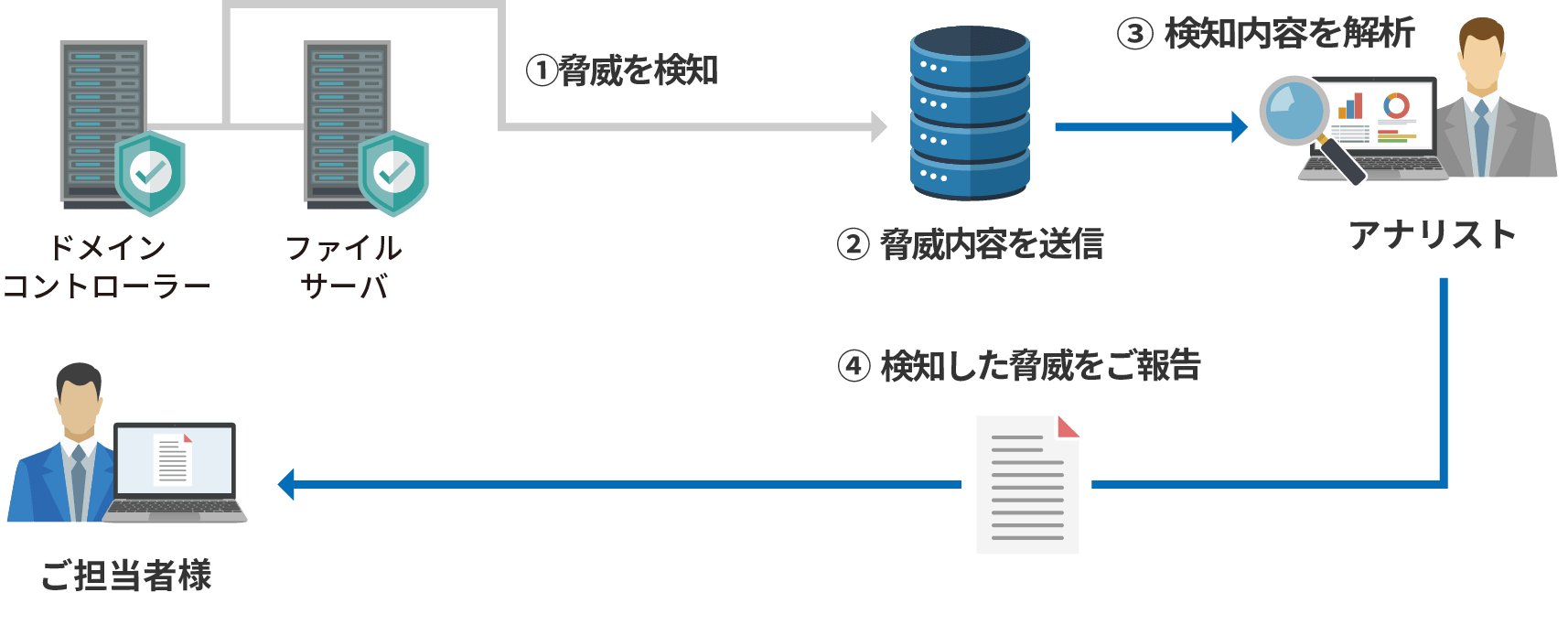

– Active Directory監視サービスについて –監視・分析・アラート対応までをワンストップで提供

当社が独自開発したAD監視サービスが、24時間365日体制で監視します

Active Directory監視サービス

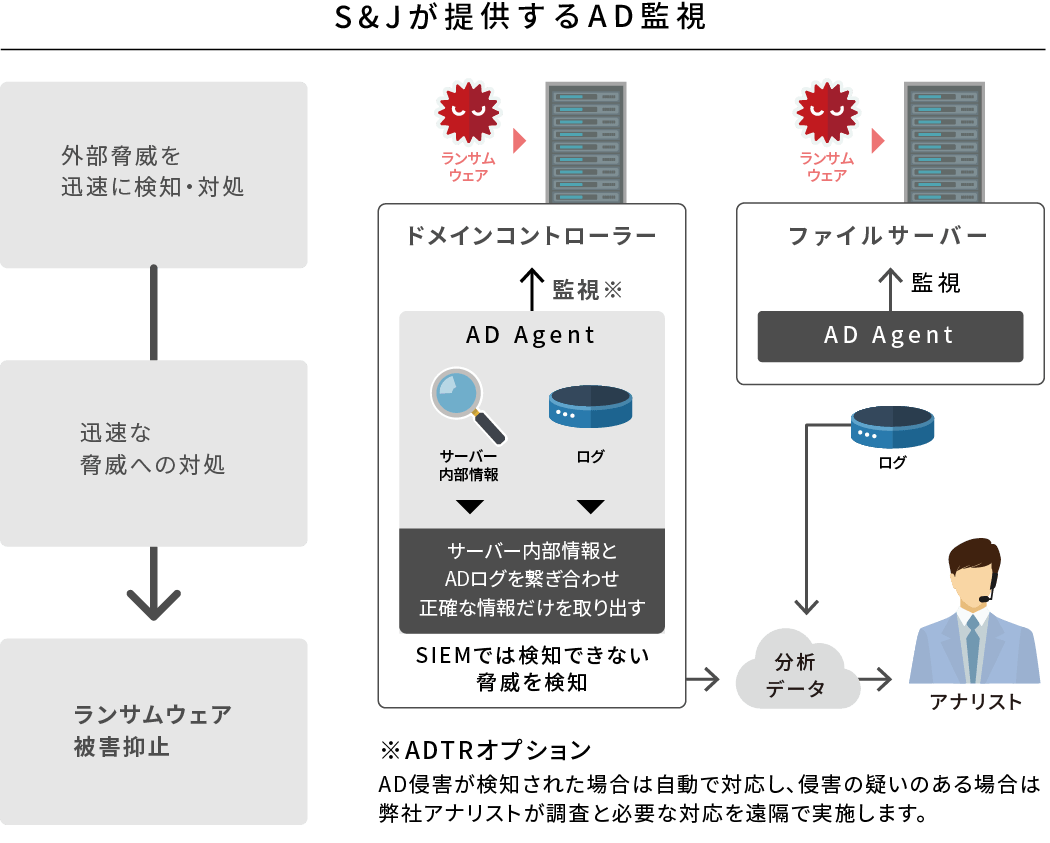

セキュリティ事故対応の経験を基に開発されたActive Directory監視サービスは、SIEMやEDRでは検知できないランサムウェアの兆候を迅速に捉え、被害を未然に防ぎます。

セキュリティ事故対応の豊富な経験を持つS&Jが独自に開発したAD Agentにより、サーバー内部情報とActive Directoryのイベントログを組み合わせた判断が可能となり、より高精度な検知を実現します。

*本機能はオプションとなります。

Active Directory監視サービスでは、独自開発製品の「AD Agent」をサーバーにインストールすることにより、サーバー内部情報とActive Directory(以下AD)のイベントログを繋ぎ合わせ正確な情報だけを取り出すため、SIEM監視よりデータも軽くより正確な兆候をより早く掴むことができます。

- 特長1

- 増加するADに対する攻撃の検知・対処が可能なソリューション

- 特長2

- AD侵害の疑いがある場合、弊社アナリストが遠隔で調査を実施

→ 侵害有無の判別と、侵害が明白な場合アカウント・グループポリシーの無効化を遠隔で実施 - 特長3

- ADに対する攻撃の成功を検知した場合、即時に対応

→ 被害を最小限で押さえることが可能

検知後の対処を重要システムのActive Directoryに対する攻撃を検知する有効な手段をS&Jが開発

独自開発の『AD Agent』をインストールすることでイベントログだけでは検出できない脅威を検知します。

S&Jが独自開発したエージェント(AD Agent)とクラウドでの独自ロジックの組み合わせにより、SIEMでは検知できない脅威を検出することができます。

- S&Jが独自開発したエージェント(AD Agent)とクラウドでの独自ロジックの組み合わせにより、SIEMでは検知できない脅威を検出することができます。

- S&Jがこれまでに対応してきたランサムウェアやAPT攻撃などのインシデントレスポンス(IR)の経験をノウハウとして検知ロジックを組み込んでいます。

- AD特有の脅威(DCShadow、DCSync、Pass the Hash、Golden Ticket、BloodHoundなど)を検知することができます。

- AD固有の重要なパッチ(Zerologon、SIGRed、PrintNightmareなど)の適用チェックを行います。

- DC(Domain Controller)だけでなく、ファイルサーバーや仮想基盤などのWindows Serverを監視することで、より早く脅威を検知することが可能になります。

- 脅威を検知することで攻撃に対する対処をいち早く実施することができます。

- 24時間365日体制で監視を行います。

- 検知した情報のみを送信するため、SIEMよりも転送するログ量が格段に少なくなります。

- 不審な動作をしたアカウントは、リモートでアカウントの無効化を行います (別途オプション)。

- 過検知をAIエイジング機能で大幅に削減しています。

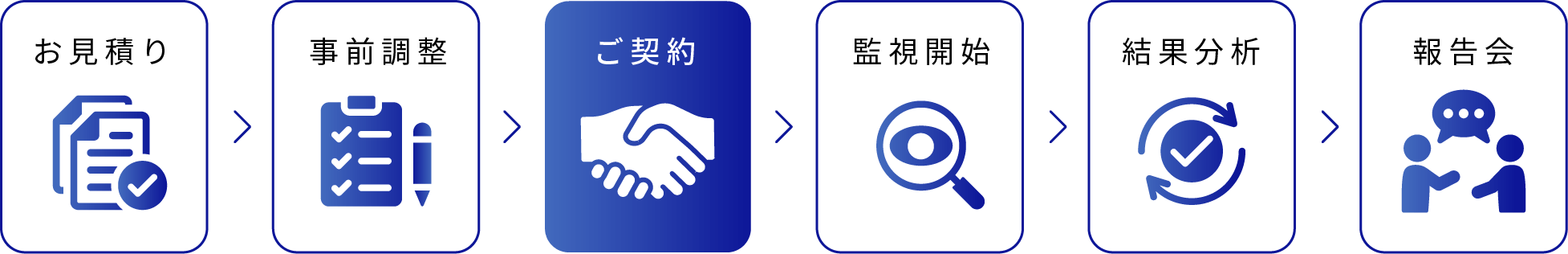

ご相談から監視開始の流れ

監視項目

| 対象脅威 | ドメイン コントローラー |

ファイル サーバー |

備考 |

|---|---|---|---|

| パスワードスプレイ攻撃 | 〇 | - | - |

| BloodHound | 〇 | - | 別途おとりアカウント追加設定が必要 |

| アカウントロック | 〇 | 〇 | - |

| 不審なPowerShell実行 | 〇 | 〇 | PowerShell5.0以上が必要 |

| 不審なタスク登録 | 〇 | 〇 | 別途ログ出力設定が必要 |

| RDPログオン/ログオフ | 〇 | 〇 | - |

| PSEXECが実行された | 〇 | 〇 | - |

| 不審なコマンドの実行 | 〇 | 〇 | 別途ログ出力設定が必要 |

| 不審な管理共有 | 〇 | 〇 | 別途ログ出力設定が必要 |

| Pass The Hash | 〇 | 〇 | - |

| Golden Ticketの利用 | 〇 | - | 別途ログ出力設定が必要 |

| DCShadow | 〇 | - | 別途ログ出力設定が必要 |

| DCSync | 〇 | - | 別途ログ出力設定が必要 |

| Skeleton Key | 〇 | 〇 | 別途ログ出力設定が必要 |

| イベントログ消去 | 〇 | 〇 | - |

| 意図しない管理者登録 | 〇 | - | - |

| Kerberoasting攻撃 | 〇 | - | 別途ログ出力設定が必要 |

| Zerologon | 〇 | - | - |

| 不審なグループポリシー操作 | 〇 | - | - |

| 監査ログ設定が不十分 | 〇 | 〇 | - |

| 重要なセキュリティパッチが未適用 | 〇 | 〇 | 一部のパッチ適用状況のみ確認 |

| PrintNightmare攻撃 | 〇 | - | 別途ログ出力設定が必要 |

| PetitPotam攻撃 | 〇 | - | - |

| アンチウイルスソフトの停止 | 〇 | 〇 | 別途ログ出力設定が必要 |

| Brute Force攻撃 | 〇 | 〇 | 別途ログ出力設定が必要 (ファイルサーバーは自身に対する攻撃のみ検出) |

| BadSuccessor攻撃 | 〇 | - | 別途ログ出力設定が必要 |

| Golden dMSA攻撃 | 〇 | - | 別途ログ出力設定が必要 |

| ToolShell攻撃 | 〇 | 〇 | 別途ログ出力設定が必要 |

AD監視サービス導入で変わる運用体制

| Before | After | |

|---|---|---|

| 監視精度 | ログに残らない高度な攻撃(なりすまし等)が死角になっている。 | 独自Agentが深部の挙動を直接検知することで、見逃しゼロの体制となります。 |

| 対応スピード | アラートの判断に迷い、初動が遅れてしまう。 | 24時間365日、専門家が解析からアカウント無効化(オプション)までを代行します。 |

| 説明責任 | 「対策は十分か」という問いに根拠が乏しい。 | 専門アナリストによる24時間監視の実績を、経営層への明確な安心の証跡にできます。 |

対応環境・制約事項

ソフトウェア要件

| OS | Windows Server 2012以上(日本語版、英語版 64bit、32bit) |

|---|---|

| Windows Storage Server 2016以上(日本語版、英語版、64bit) | |

| アプリケーション | .NET Framework 4.0以上 |

| PowerShell 5.0以上 |

ハードウェア要件

| CPU | 1GHz以上必須、4コア以上推奨 |

|---|---|

| メモリ | 4GB以上の RAM |

| ファイルシステム | NTFS推奨 |

| ハードディスク | 使用可能ディスク領域(AD Agentが使用できるディスク空き容量)10GB以上 ※「AD Agent セットアップガイド」記載のログ出力設定変更に伴う ディスク容量の確保も別途必要となります。 |

| NIC | 100MB以上 |

導入にあたり

①Windows Storage Server への AD Agent インストールについて

- 事前にお使いの NAS 提供ベンダーまたは販売店に、AD Agent インストール、モニタリングすることをライセンス規約上許容されるか確認を必ず行ってください。許容されない場合はご利用いただくことはできません。

②ハードウェア要件について

- 記載のスペックはサービス運用上に必要なリソースの最小要件です。

- ユーザー数が多い、監視対象機器で負荷の高い処理を行っているなど、お客様環境により、上記要件で動作しない場合があります。その際はリソース追加などの対応が必要です。

関連サービス

本サービスへのお問い合わせ

お問い合わせは下記のフォームからお願いいたします。

お問い合わせの内容により、お返事までにお時間をいただく場合もございます。

営業・ご提案などのお問い合わせには個別にお返事できない場合があることをあらかじめご了承のほどよろしくお願いいたします。

※の項目は入力必須となっています。