セキュリティ評価サービス

進化し続けるサイバー攻撃に、対策は万全でしょうか?専門家の視点で現状を可視化し、課題を明確化。貴社の環境に最適なセキュリティ戦略のロードマップ策定を支援します。

- 現在の対策が最新の脅威に通用するかを、客観的に評価できる

- リスクの大きさと、優先すべき対策が明確にわかる

- 専門家のレポートで、経営層へ必要性を論理的に説明できる

万全という思い込みが、最大の脆弱性

日々進化するサイバー攻撃は、形骸化したルールの隙を狙っています

課題継ぎ足しの対策で、全体像が見えない不安

エンドポイント(端末)対策としてEDRを導入し、一定の安心感を得ているケースは少なくありません。しかし、近年の高度な攻撃者は、EDRの監視を巧妙にすり抜けます。攻撃者が次に狙うのは、組織の全権限が集中するActive Directoryです。

原因自社基準の評価では、実戦での通用度が測れない

自己診断では、巧妙化した攻撃への実効性まで判定できません。他社や国際標準と比較して、自社の対策がどのレベルにあるか測る物差しがないことが問題です。

潜在リスク優先順位の誤りが招く防御の空白

セキュリティ投資の形骸化

リスクの低い箇所に予算をかけてしまい、真に危険な脆弱な部分を放置し続けてしまう可能性があります。

説明責任の欠如

万が一の事故の際に、対策の優先順位に関する合理的な根拠を示せないおそれがあります。

阻害要因自社基準の評価の限界と、根拠の不足

客観性の壁

自部署による評価ではバイアスがかかり、本質的な弱点を見落とす可能性があります。

説得力の壁

主観的な報告では経営層の納得を得られず、必要な予算の確保が難航するおそれがあります。

– セキュリティ評価サービスについて –最新のサイバー攻撃動向を踏まえ、貴社が実施しているセキュリティ対策の有効性・課題・改善策を体系的に棚卸しします

セキュリティ評価サービス

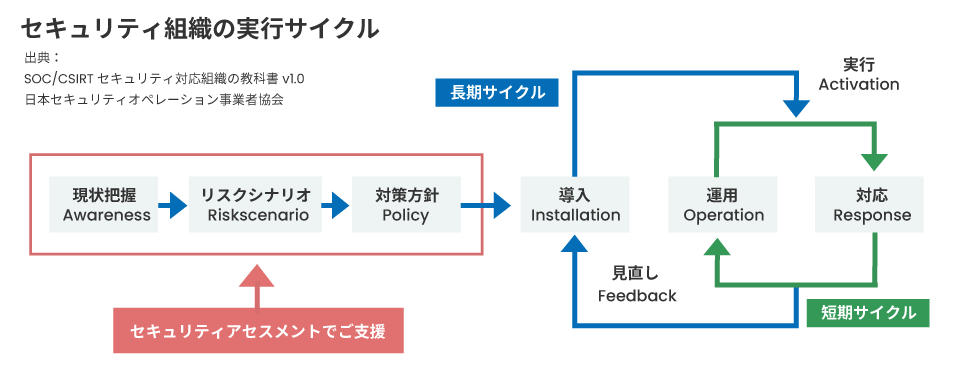

これまで実装してきたセキュリティ対策について、現在の脅威動向やセキュリティプロダクトの防御力を考慮して、技術的な有効性の評価を行います。また、体制やドキュメントに対するセキュリティガバナンスの有効性評価を追加して実施することも可能です。セキュリティ評価を行えば、リスクシナリオベースで対策レベルの数値化ができるため、セキュリティ投資の見直し、中期戦略の立案ができるようになります。

ご相談から評価の流れ

評価メニュー

| 比較項目 | スタンダード | アドバンスト |

|---|---|---|

| 目的 | サイバー攻撃を対象として、想定される脅威に対する技術的な対策(対策をすり抜ける攻撃への運用状況含む)の充足状況、追加・改善を要する事項とその優先度等を把握する | ・スタンダードの内容に加え、内部要員の過失や悪意によるインシデントを想定し、既存の規定類、管理資料等をもとにマネジメントの観点からの対策充足度も評価 |

| 調査スコープ | ・サイバー攻撃への技術的対策充足度 (脅威シナリオ別) |

・サイバー攻撃への対策充足度(脅威シナリオ別) ・内部不正、過失によるインシデントへの対策充足度 ・マネジメント(管理体制、規程文書類)における セキュリティ評価 |

| ヒアリング項目 | ・約240項目 | ・約320項目 |

| 実施期間 | ・約2か月 | ・約3か月 |

| アウトプットボリューム | ・セキュリティ評価報告書:A4 10〜20枚 ・評価結果一覧表:A3 1〜2枚 ・対策一覧表:A3 1〜2枚 |

・セキュリティ評価報告書:A4 10〜20枚 ・評価結果一覧表:A3 1〜2枚 ・対策一覧表:A3 1〜2枚 |

| 報告会有無 | ・有 | ・有 |

| 脅威シナリオ | スタンダード | アドバンスト |

|---|---|---|

| インターネットからのメールによるマルウェア感染 | ◎ | ◎ |

| Webサイト閲覧によるマルウェア感染 | ◎ | ◎ |

| USBメモリーなど外部記憶媒体によるマルウェア感染 | ◎ | ◎ |

| 内部に侵入したマルウェアがLAN内で感染拡大 | ◎ | ◎ |

| 感染したマルウェアが外部のサーバと不正通信 | ◎ | ◎ |

| 外部から持ち込んだPCなどを有線LANに不正接続/機密情報窃取 | ◎ | ◎ |

| リモートアクセスポイントからの不正侵入 | ◎ | ◎ |

| 公開WebサーバへのDoS/DDoS攻撃 | ◎ | ◎ |

| 公開Webサーバへの不正アクセス | ◎ | ◎ |

| スマートフォン/タブレット端末へのマルウェア感染 | ◎ | ◎ |

| 内部関係者が社外にマルウェア付きメールを送信 | - | △ |

| 内部関係者が機密情報をWebサイトなどに不正送信 | - | △ |

| 内部関係者が機密情報をメールで外部に不正送信 | - | △ |

| マルウェア感染による重要システムの利用継続不可 | - | 〇 |

| RDPブルートフォース攻撃(リモートデスクトップログイン不正試行) | - | 〇 |

◎:基本シナリオ △:状況に応じて追加シナリオ ヒアリング時のお客様の状況にあわせて脅威シナリオを変更する場合があります。

セキュリティ評価で変わる運用体制

| Before | After | |

|---|---|---|

| 精度 | 形式的な自己診断にとどまり、実戦的なリスクが見えていない。 | プロの視点で真の弱点を特定、客観性により現在地も明確に。 |

| 対応スピード | 課題が多すぎて、何から手を付けるべきか優先順位がつけられない。 | リスクに基づいた改善ロードマップを策定。最短ルートで対策が可能。 |

| 説明責任 | 対策の妥当性が主観に基づいたものになり、経営層からの予算承認を得るための客観的根拠が不足している。 | 第三者による定量的なデータを根拠に、経営層に対して投資の必要性を論理的に証明できる。 |

調査のため、以下の情報共有をお願いいたします

- インターネット利用環境(情報系インフラ)全体の論理構成がわかる資料(外部との接続口、Web通信経路、メール送受信経路等)

- 公開サーバ(Web, メール, DNS等)の種類、主なソフトウェア名、バージョン情報

- 公開サーバ以外の主要なサーバ(AD, Proxy, 内部DNS, 内部メール等)の主なソフトウェア名、バージョン情報

- 端末の種別(PC/PC以外、FAT/Thin, OS等)と台数、主なソフトウェア名、バージョン情報

- 主なセキュリティ対策製品、サービスの概要(FW, IDS/IPS, AntiVirus等)

- 情報セキュリティ関連の組織体制(CISO, 委員会、CSIRT, SOC等)の概要

- 情報セキュリティ関連文書の概要(文書体系、基準、規程等の構成、目次)

- 上記は、<STEP 1>のインプット情報として提供依頼させていただく内容の一例です。

- 上記以外に関連する資料をお持ちの場合は、ご提供をお願いいたします。

関連サービス

本サービスへのお問い合わせ

お問い合わせは下記のフォームからお願いいたします。

お問い合わせの内容により、お返事までにお時間をいただく場合もございます。

営業・ご提案などのお問い合わせには個別にお返事できない場合があることをあらかじめご了承のほどよろしくお願いいたします。

※の項目は入力必須となっています。